Veel mensen denken dat een goed wachtwoord voldoende bescherming biedt. Begrijpelijk, want jarenlang was dat ook het advies. Maar de manier waarop aanvallers te werk gaan is veranderd. Een techniek die steeds vaker opduikt heet Adversary in the Middle, ook wel AiTM genoemd. Het is de reden waarom wij bij al onze klanten nu MFA verplicht stellen.

Waarom een sterk wachtwoord alleen niet meer genoeg is

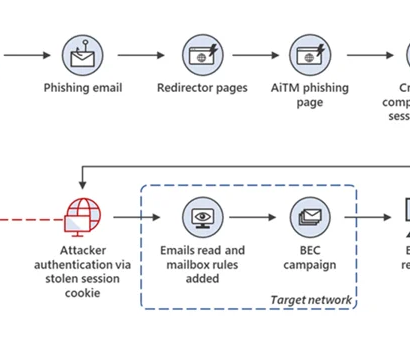

Bij een AiTM-aanval plaatst een aanvaller zich onzichtbaar tussen jou en de dienst waar je op probeert in te loggen, bijvoorbeeld Microsoft 365. Je ziet een inlogpagina die er precies uitziet als de echte. Je voert je gebruikersnaam in, je wachtwoord, en je keurt de MFA-melding goed op je telefoon. Alles lijkt te kloppen.

Op de achtergrond stuurt de aanvaller jouw gegevens real-time door naar de echte Microsoft-server. Microsoft denkt dat jij inlogt en geeft toegang. De aanvaller onderschept op dat moment de sessiecookie, het kleine digitale bewijs dat jouw browser bewaart om te onthouden dat je al bent aangemeld. Met die cookie heeft de aanvaller volledige toegang tot je account, zonder je wachtwoord te weten en zonder opnieuw MFA te hoeven doorlopen.

Hoe komt iemand op zo’n neppagina terecht?

Meestal via een phishingmail. Die ziet er vrijwel altijd professioneel uit. Een melding dat je wachtwoord verloopt, een gedeeld document dat je moet bekijken, een factuur die je aandacht vraagt. De link in de mail stuurt je naar een pagina die tot in detail lijkt op een echte Microsoft-inlogpagina, inclusief het juiste logo en de vertrouwde blauwe kleur.

Het verschil zit in het adres in de browserbalk. Dat klopt net niet. Maar wie kijkt daar nog naar als de rest er overtuigend uitziet?

Wat maakt dit anders dan een gewone phishingaanval?

Bij ouderwetse phishing was het doel om je wachtwoord te stelen. Met dat wachtwoord probeerde een aanvaller daarna in te loggen. Dat lukt al jaren minder goed, omdat MFA er dan alsnog voor zorgt dat de aanvaller vastloopt.

AiTM werkt anders. De aanval vindt plaats op het moment dat jij zelf inlogt. Je voert zelf je wachtwoord in, jij keurt de MFA-melding goed en jij start de sessie. De aanvaller hoeft niets te raden. Die pikt de sessie gewoon op terwijl jij hem opstart. MFA in de traditionele zin helpt hier dus niet, omdat de aanvaller de verificatiestap omzeilt door jouw eigen acties te misbruiken.

Zijn dit soort aanvallen in de praktijk ook succesvol?

Ja, en vaker dan je zou denken. Microsoft rapporteert dat AiTM-toolkits gewoon te koop zijn op het dark web, kant-en-klaar en zonder dat je er technische kennis voor nodig hebt. In 2023 werd een grote campagne ontdekt waarbij meer dan 10.000 organisaties op deze manier waren aangevallen. De aanvallers gebruikten de gestolen sessies vervolgens om vanuit die accounts frauduleuze betalingen te initiëren bij contacten van het slachtoffer.

Het zijn geen aanvallen op grote multinationals. Een transportbedrijf met tien medewerkers, een adviesbureau, een installatiebedrijf: het maakt niet uit. Ieder account met toegang tot mail, financiën of klantgegevens is interessant.

Wat helpt er dan wel tegen?

Een sessiecookie wordt waardeloos als het systeem herkent dat die cookie wordt gebruikt vanaf een locatie of apparaat dat niet klopt. Dat is precies wat Conditional Access doet. Dit is een beveiligingslaag binnen Microsoft 365 die bij elke inlogpoging extra controles uitvoert: vanaf welk netwerk log je in, welk apparaat gebruik je en voldoet dat apparaat aan de eisen die zijn ingesteld?

Combineer je Conditional Access met FIDO2-beveiligingssleutels of met de nieuwere aanmeldmethoden van Microsoft Authenticator die phishingresistent zijn, dan wordt een AiTM-aanval vrijwel onmogelijk. Die methoden koppelen de verificatie aan het specifieke apparaat en de specifieke website, waardoor een neppagina niets kan onderscheppen dat ergens anders bruikbaar is.

Wat doen wij?

We rollen bij alle klanten Conditional Access uit, gekoppeld aan de bekende netwerken en apparaten. Daarnaast stellen we MFA verplicht en starten we een registratiecampagne zodat iedereen de Microsoft Authenticator app instelt vóór 1 juni. Dat is de basis. Voor organisaties waarbij de risico’s groter zijn, bijvoorbeeld vanwege toegang tot financiële systemen of gevoelige klantdata, kijken we naar aanvullende maatregelen.

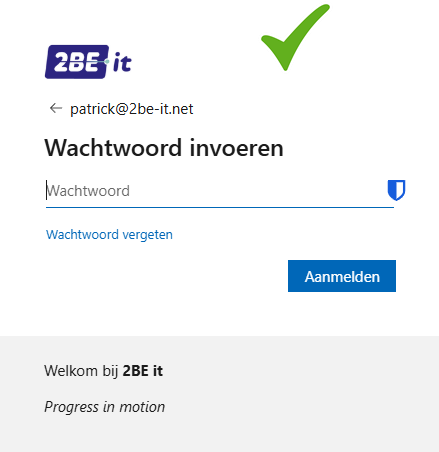

Het groene vinkje dat je ziet op het Microsoft-inlogscherm is een kleine maar concrete stap: het bevestigt dat je op de echte inlogpagina zit. Twijfel je? Niet invullen, even bellen.

Vragen over de beveiliging van uw Microsoft 365-omgeving?

Neem contact met ons op:

Neem